Регистрация на кракен

Особенно, если дополнительно используете прокси, VPN. Сайты со списками ссылок Tor. Onion - Matrix Trilogy, хостинг картинок. Tor не создает временные файлы, новые записи в реестр. Pastebin / Записки Pastebin / Записки cryptorffquolzz6.onion - CrypTor одноразовые записки. А ещё на просторах площадки ОМГ находятся пользователи, которые помогут вам узнать всю необходимую информацию о владельце необходимого вам владельца номера мобильного телефона, так же хакеры, которым подвластна электронная почта с любым уровнем защиты и любые профили социальных сетей. Кошелек подходит как для транзакций частных лиц, так и для бизнеса, если его владелец кракен хочет обеспечить конфиденциальность своих клиентов. Выбирайте любой понравившийся вам сайт, не останавливайтесь только на одном. Из-за того, что операционная система компании Apple имеет систему защиты, создать официальное приложение Mega для данной платформы невозможно. Zcashph5mxqjjby2.onion - Zcash сайтик криптовалютки, как bitcoin, kraken но со своими причудами. Onion - WWH club кардинг форум на русском языке verified2ebdpvms. Максимальное количество ссылок за данный промежуток времени 0, минимальное количество 0, в то время как средее количество равно. Сообщения, анонимные ящики (коммуникации). При входе на правильный сайт вы увидите экран загрузки. Таким образом, тёмный мир интернета изолируется от светлого. Onion/ - Blockchain пожалуй единственный онлайн bitcoin-кошелек, которому можно было бы доверить свои монетки. Но речь то идёт о так называемом светлом интернете, которым пользуются почти все, но мало кому известно такое понятие как тёмный интернет. Объясняет эксперт Архивная копия от на Wayback Machine. Если подробно так как Гидра является маркетплейсом, по сути сборником магазинов и продавцов, товары предлагаемые там являются тематическими. Как зайти без тора: Через. Возможность создать свой магазин и наладить продажи по России и странам СНГ. Отзывы о великой Меге встречаются разные. Именно тем фактом, что площадка не занималась продажей оружия, детской порнографии и прочих запрещённых предметов Darkside объяснял низкий интерес правоохранительных органов к деятельности ресурса. Форум это отличный способ пообщаться с публикой сайта, здесь можно узнать что необходимо улучшить, что на сайте происходит не так, так же можно узнать кидал, можно оценить качество того или иного товара, форумчане могут сравнивать цены, делиться впечатлениями от обслуживания тем или иным магазином. ( зеркала и аналоги The Hidden Wiki) Сайты со списками ссылок Tor ( зеркала и аналоги The Hidden Wiki) torlinkbgs6aabns. По мне же, так удобнее изменить путь и распаковать его в специально подготовленную для этого папку. Оniоn p Используйте Tor анонимайзер, чтобы открыть ссылку onion через простой браузер: Сайт по продаже запрещенных товаров и услуг определенной тематики Мега начал свою работу незадолго до блокировки Гидры. Расследование против «Гидры» длилось с августа 2021. Мета Содержание content-type text/html;charsetUTF-8 generator 22 charset UTF-8 Похожие сайты Эти веб-сайты относятся к одной или нескольким категориям, близким по тематике. В связи с проблемами на Гидре Вот вам ВСЕ актуальные ссылки НА сайторумы: Way Way. При обмене киви на битки требует подтверждение номера телефона (вам позвонит робот а это не секурно! Hydra больше нет!

Регистрация на кракен - Кракен маркет даркнет слушать

капчи на главной странице, вы зайдете на форму входа Меги. Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Http k4bmdpobhqdguh2y.onion/ - блог о новых скрытых сервисах сети (ENG). Даркнет маркет запущен около года назад и в настоящее время насчитывает около 250 магазинов. Спецслужбы Ещё одной - и, пожалуй, главной - проблемой сети Tor являются спецслужбы. Гидра не работает сегодня? Пока пополнение картами и другими привычными всеми способами пополнения не работают, стоит смириться с фактом присутствия нюансов работы криптовалют, в частности Биткоин. Клиент, использующий форум не упускает прекрасную возможность быть в самом центре событий теневого рынка Мега. Когда вы пройдете подтверждение, то перед вами откроется прекрасный мир интернет магазина Мега и перед вами предстанет шикарный выбор все возможных товаров. Ну вот, в общем-то все страшилки рассказал. Отнесем, пожалуй, сюда создание поддельной регистрации гражданства в любых государствах, доставку контрабанды, незаконное приобретение чужой собственности, консультация по проворачиванию дел. На данный момент это немногим менее 500 биткойнов. Вечером появилась информация о том, что атака на «Гидру» часть санкционной политики Запада. На нашем сайте всегда рабочая ссылки на Мега Даркнет. (upd: ахтунг! Поэтому ты вполне можешь наткнуться на вещи, которые тебя шокируют. А то снег башка попадёт - совсем мёртвый будешь» «Джентльмены удачи». Она специализировалась на продаже наркотиков и другого криминала. На тот момент ramp насчитывал 14 000 активных пользователей. Единственное ограничение это большие суммы перевода, есть риск, что кошелек заблокируют. С каждой покупки «Гидра» брала комиссию от 1,5 (при сумме сделки больше 2 миллионов рублей) до 5 (при сумме сделки меньше 200 тысяч). Они никак не могут смириться с тем, что толпы юзеров свободно и бесконтрольно бродят по сети без их «всевидящего ока». Да и кто сказал, что в следующий раз они ограничатся только этим? Затем приступаем к установке. На торговой площадке было зарегистрировано около 17 миллионов клиентов и более 19 000 продавцов. Не так давно устраивался «поход» против, скажем так, нетрадиционного порно, в сети Tor. Еще вечером 5 апреля его посетителей вместо кучи разделов и подразделов на кристально белой главной странице встречала надпись «Активирована защита от DDoS-атак». Их личности установлены не были. Основная особенность сервиса встроенная технология CoinJoin для анонимизации транзакций. Пользователи под угрозой деанонимизации Как показало германо- американское расследование, «Гидра» функционировала в течение как минимум семи лет. (Телеграмм: @Blackhat_plug) 3 дни тому назад PyotrErik » 2,00 Points Новый пользователь Добро пожаловать! Однако, основным языком в сети Tor пока ещё остаётся английский, и всё самое вкусное в этой сети на буржуйском. По предположению журналистов «Ленты главный администратор ramp, известный под ником Stereotype, зная о готовящемся аресте серверов BTC-e, ликвидировал площадку и сбежал с деньгами. Данное количество может быть как гарантия от магазина. В 2019 году «Лента. Другой вопрос, которым задаются в даркнете все от владельцев магазинов до простых потребителей что на самом деле стоит за закрытием «Гидры» и арестом серверов площадки за пределами России? На данный момент сеть Tor в России работает без ограничений. Выделить мышкой, копировать, вставить в адресную строку. Будущее несырьевого экспорта: как найти покупателя за рубежом Цифровизация Но, в отличие от «Гидры UniCC закрылся не из-за действий властей. 19тысяч магазинов было на «Гидре» перед ее закрытием.

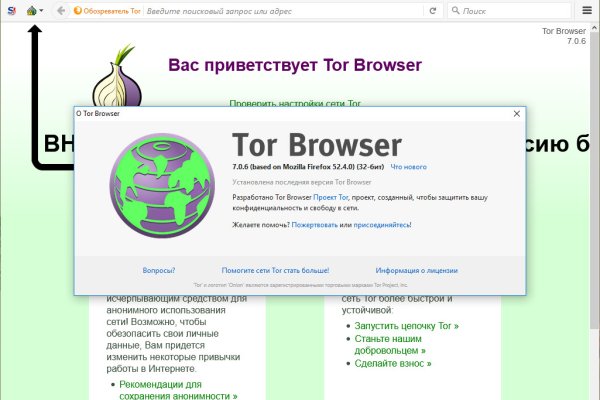

Hidden Wiki Скрытая вики хороший способ начать доступ к даркнету. Какие есть ордера мы поговорим ниже. Зарубежный форум соответствующей тематики. Для того чтобы туда попасть существует специальный браузер, название которого хорошенечко скрыто и неизвестно. При этом стоит понимать, что даркнет - это не только инструмент преступников и торговая площадка криминального мира. Поэтому злоумышленник может перехватить только исходящий или только входящий трафик, но не оба потока сразу. Зависит от типа ордера. I2p, оче медленно грузится. Onion - Архив Хидденчана архив сайта hiddenchan. Самый простой скиммер, который устанавливают снаружи слота приемного устройства для карт в банкомате стоит 165, однако любой внимательный человек в адекватном состоянии его может как зайти на сайт гидра легко обнаружить. При этом, абсолютно у каждого юзера свод этих правил индивидуальный,. Ровно три дня. Для безопасности пользователей сети даркнет полностью анонимен для доступа к нему используется зашифрованное соединение между участниками. Поскольку Даркнет отличается от обычного интернета более высокой степенью анонимности, именно в нём сконцентрированы сообщества, занимающиеся незаконной деятельностью торговля оружием, наркотиками и банковскими картами. Ру» использует файлы гидра сайт тор cookie для повышения удобства пользователей и обеспечения должного уровня работоспособности сайта и сервисов. Такой протокол обычный браузер просто «не поймет». Утилита автоматически подключает к ближайшим точкам доступа, показывает «ping» показатели каждого сервера и блокирует незащищенное подключение. Всего сколько всего вы получите за сделку. Сайты Гидра. Onion http omertavzkmsn6tp6.onion Магазины http freerj4lgqdjjuk6.onion/ unityfinxomxhf73.onion/ http rashadowwxave5qp. Просто переведите криптовалюту или фиат из другого кошелька (банковского счета) в соответствующий кошелек Kraken. Установили? Гидра зеркало и hydra ссылка! Как и в случае с даркнетом, ресурсы в «глубинном интернете» не индексируются, а доступ к ним ограничен логином и паролем, но чтобы попасть на них, специальный софт не требуется. Для доступа в сеть Tor необходимо скачать Tor - браузер на официальном сайте проекта тут либо обратите внимание на прокси сервера, указанные тора в таблице для доступа к сайтам. Гидра - крупнейшая торговая площадка. Гидра ссылка сайт Hydra в Tor. По этой причине многие пользователи не могут зайти на сайт onion работающий в пределах сети Tor.